Gefährliche Schwachstelle in WinRAR Update dringend nötig

Sie befinden sich: Home > News Archiv > Software > Gefährliche Schwachs...

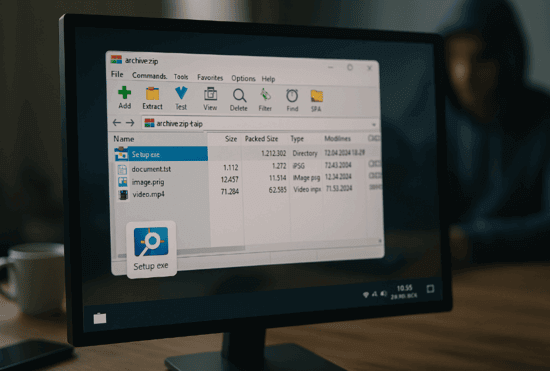

Eine schwerwiegende Schwachstelle in WinRAR vor Version 7.11 erlaubt es, das Windows-Sicherheitsfeature Mark of the Web zu umgehen. Das Update ist kritisch - und die Lücke erinnert an ein bekanntes Problem bei 7-Zip.

WinRAR: Sicherheitslücke macht Malware-Ausführung leichter

Ein altbekanntes Problem taucht erneut auf

Dass Archivierungssoftware Sicherheitsprobleme bereiten kann, ist keine neue Erkenntnis - doch die jüngste Lücke in WinRAR erinnert auf erschreckende Weise daran, wie weitreichend selbst kleine Schwächen in populären Programmen sein können. Die Sicherheitslücke mit der Kennung CVE-2025-31334 betrifft alle Versionen von WinRAR vor 7.11 und ermöglicht es, eine zentrale Windows-Sicherheitsfunktion namens Mark of the Web (MotW) zu umgehen. Die Gefahr liegt in der Täuschung des Betriebssystems - und damit der Nutzer.

Was ist Mark of the Web - und warum ist es so wichtig?

Mark of the Web ist ein unsichtbarer, aber entscheidender Sicherheitsmechanismus in Windows-Systemen. Wenn eine Datei aus dem Internet heruntergeladen wird, versieht das System diese mit einem sogenannten Zone Identifier. Dieser basiert auf NTFS-Alternate Data Streams und weist Windows an, die Datei als potenziell gefährlich zu behandeln. Beim Öffnen erscheint dann ein deutlicher Hinweis - der berühmte gelbe Warnbalken oder ein Dialogfenster, das vor potenziellem Schadcode warnt.

Für viele Nutzer ist diese Warnung die letzte Verteidigungslinie: Sie kann verhindern, dass versehentlich aus einer E-Mail-Anlage oder einem Zip-Archiv heraus Malware gestartet wird. Genau hier setzt die Schwachstelle in WinRAR an.

Wie die Lücke funktioniert: Symbolische Links als Einfallstor

Die Sicherheitslücke erlaubt es Angreifern, symbolische Links (Symlinks) innerhalb eines Archivs so zu gestalten, dass sie beim Öffnen über WinRAR die Mark-of-the-Web-Kennzeichnung der verlinkten Datei ignorieren. Das bedeutet konkret: Obwohl die Datei aus dem Internet stammt, erscheint keine Warnung mehr - die Datei kann wie jede andere geöffnet werden.

Die technische Ursache liegt offenbar darin, wie WinRAR mit Symlinks umgeht, wenn diese aus dem Archiv direkt per Doppelklick geöffnet werden. WinRAR prüft dabei nicht, ob das Ziel der Verknüpfung mit einem MotW versehen ist - eine Lücke, die Angreifer für Social-Engineering-Kampagnen nutzen könnten.

Bewertung der Gefährdungslage: Hoch, aber nicht automatisch kritisch

Die Schwachstelle wurde mit einem CVSS-Wert von 6.8 als hoch eingestuft, was bedeutet: Die Ausnutzung erfordert gewisse Bedingungen, ist aber ernst zu nehmen. Ein Angreifer muss das Opfer zunächst dazu bringen, ein manipuliertes Archiv zu öffnen und den darin enthaltenen Symlink auszuführen - ein klassisches Szenario bei Phishing oder über kompromittierte Downloads.

Entscheidend ist: Die Lücke unterdrückt die Warnung, sie führt aber nicht automatisch zur Ausführung von Malware. Dennoch erhöht sie die Erfolgschancen von Angreifern drastisch, insbesondere bei weniger erfahrenen Nutzern, die sich auf visuelle Hinweise verlassen.

Update auf Version 7.11 - was wurde behoben?

Am 24. März 2025 hat der WinRAR-Entwickler Version 7.11 veröffentlicht. Im offiziellen Changelog wird die Änderung zwar knapp formuliert, sie hat es jedoch in sich:

> Wenn ein Symlink, der auf eine ausführbare Datei verweist, von der WinRAR-Shell aus geöffnet wurde, wurden die Mark-of-the-Web-Daten der Datei ignoriert.

Mit Version 7.11 prüft WinRAR nun korrekt, ob das Ziel einer symbolischen Verknüpfung mit einem MotW versehen ist - und übergibt die Information an das Betriebssystem. Damit ist die Schwachstelle effektiv geschlossen.

Historischer Kontext: Die Parallele zu 7-Zip

Interessanterweise ist WinRAR nicht das erste Archivierungsprogramm, das mit einem derartigen Problem zu kämpfen hat. Bereits im November 2024 wurde eine ähnliche Sicherheitslücke in 7-Zip geschlossen. Auch dort ließen sich manipulierte Archive erzeugen, bei denen die MotW-Kennzeichnung beim Entpacken nicht auf die extrahierten Dateien übertragen wurde.

Besonders brisant: In 7-Zip war diese Funktion standardmäßig nicht aktiviert - ein Versäumnis, das von Sicherheitsexperten kritisiert wurde. Beide Fälle zeigen, wie wichtig es ist, dass auch scheinbar triviale Programme wie Packsoftware Sicherheitsstandards korrekt umsetzen.

Was sollten Nutzer jetzt tun?

Wer WinRAR nutzt - und das sind laut Schätzungen mehrere Hundert Millionen Anwender weltweit - sollte dringend prüfen, ob bereits Version 7.11 oder neuer installiert ist. Updates lassen sich über die offizielle Website oder über das integrierte Update-Menü der Software beziehen.

Darüber hinaus gilt wie immer: Dateien aus unbekannten Quellen sollten nie unbedacht geöffnet werden - insbesondere dann, wenn sie aus Archiven stammen oder per E-Mail-Anhang eingehen.

Wie gehst du mit Sicherheitsupdates um?

Hast du das WinRAR-Update schon durchgeführt oder nutzt du vielleicht längst eine Alternative?

Vertraust du den Standardwarnungen von Windows oder verlässt du dich auf dein Bauchgefühl?

Schreib uns deine Meinung in die Kommentare - wir sind gespannt, wie du mit solchen Risiken umgehst!

windows gefährliche version erlaubt update

Neusten News in der Kategorie "Software"

| • Claude Code: Quelltext durch Konfigurationsfehler öffentlich... Eine fehlerhafte npm-Paketierung hat den kompletten Quellcode von Anth... |

| • Claude findet Zero-Day-Lücken in Vim, Emacs und dem Linux-Ke... Anthropics KI-Modell Claude hat schwerwiegende Sicherheitslücken in ja... |

| • Euro-Office: Europa baut eigene Office-Suite gegen Microsoft... Europäische Unternehmen entwickeln mit Euro-Office eine quelloffene Bü... |

| • Claude Code: 12 versteckte Einstellungen für maximale Leistu... Claude Code kann viel mehr, als die Standardkonfiguration vermuten läs... |

| • Google Live Translate: Echtzeit-Dolmetscher für jeden Kopfhö... Google macht jeden Kopfhörer zum Simultandolmetscher. Die Funktion Liv... |

| • Claude Chrome-Erweiterung: Sicherheitslücke erlaubte Angriff... Eine gravierende Schwachstelle in der Claude-Erweiterung für Chrome er... |

| • Claude Code bekommt Auto-Modus: KI handelt jetzt eigenständi... Anthropic spendiert Claude Code einen Auto-Modus. Die KI entscheidet s... |

| • Kritische Infrastruktur schützen: Warum Memory Safety jetzt ... US-Behörden drängen auf einen Wandel: Memory-Safety-Fehler b... |

| • Diese 9 Jobs nimmt Ihnen ChatGPT ab produktiver in Minuten ChatGPT erledigt heute schon zahlreiche Aufgaben, die sonst viel Zeit ... |

| • Update-Stillstand in Windows 11 24H2 Microsoft reagiert mit... Microsoft reagiert auf ein kritisches Problem in Windows 11 Version 24... |

Kommentar schreiben

Teilen Sie uns Ihre Meinung mit. Ihr Kommentar wird nach Pruefung veroeffentlicht.